La cybersécurité est un enjeu essentiel partagé avec l’ensemble de nos clients, dans un contexte où les intrusions dans le systèmes informatiques et industriels se multiplient à travers le monde.

C’est pourquoi nous cherchons continuellement à assurer une sécurité maximale et limiter les risques d’intrusions à tous les niveaux de la chaîne de valeur grâce à des fonctionnalités dédiées incluses “by design”, des architectures limitant les risques d’intrusions et de fréquents audits de sécurité.

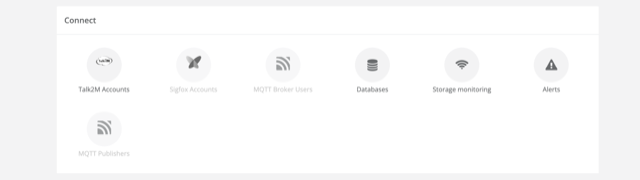

De nombreuses possibilités s’offrent aux industriels souhaitant connecter leurs équipements. Des passerelles IIoT de type Ewon par exemple aux PC industriels, chaque architecture de connectivité fait l’objet d’une sécurité dédiée, articulée autour de deux principes fondamentaux limitant drastiquement les risques d’intrusion :

Les utilisateurs sont une cible d’intrusion privilégiée. Nous avons mis en place de nombreuses fonctionnalités, permettant de paramétrer finement le niveau de sécurité des accès :

Possibilité d’ajouter un captcha

Possibilité de déléguer l’authentification à service tiers type ADFS ou SAML

Configurabilité de la complexité des mots de passe: Taille minimum, présence de symbole

Configurabilité des temps de vie des mots de passe

Configurabilité des temps de sessions

En complément, un système de permissions par rôle permet de limiter l’accès des utilisateurs aux données et fonctionnalités selon le périmètre défini.

Enfin toutes les actions utilisateur effectuées dans l’application sont tracées et historisées sans limite de temps permettant d’analyser a posteriori d’éventuels actes malveillants.

Les données que nous traitons sont hébergées sur des infrastructures Cloud garantissant un haut niveau de sécurité. Nos partenaires privilégiés, tel que OVH, disposent de plusieurs certifications garantissant la sécurité de leurs serveurs :

En complément, un pare-feu contrôle finement les connexions entrantes et sortante.

Accessible depuis n’importe quel navigateur web, la plateforme InUse est disponible via le protocole d’accès crypté HTTPS et les suites cryptographiques (ciphers) autorisées sont limitées à celles recommandées par l’ANSSI. En complément, notre plateforme fait fréquemment l’objet de tests d’intrusions réalisés par des tiers certifiés par l’ANSSI afin d’identifier et corriger les éventuelles vulnérabilités de la plateforme.

Enfin, notre plateforme respecte les préconisations OWASP. Cette organisation définit les règles et méthodes pour sécuriser une application web.