Poiché i sistemi IT ed industriali di tutto il mondo affrontano crescenti minacce di violazione della sicurezza informatica, quest'ultima rappresenta una priorità che condividiamo con tutti i nostri clienti.

In risposta a tale minaccia, lavoriamo instancabilmente per garantire la massima sicurezza, riducendo al contempo il rischio di violazioni a tutti i livelli della catena di valore grazie a delle funzionalità dedicate integrate, ad un'architettura pensata per contrastare i rischi d'intrusione ed ai frequenti audit di sicurezza.

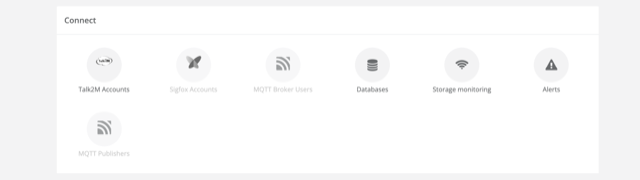

Numerose possibilità sono disponibili per le aziende manifatturiere che cercano di connettere i loro macchinari e attrezzature. Dai gateway IIoT di Ewon ai PC industriali, ogni tipo di architettura di connettività richiede protocolli di sicurezza specifici, che si strutturano su due pilastri essenziali alla drastica riduzione dei rischi di violazione:

Gli utenti rappresentano le prede ideali per un attacco informatico. Abbiamo implementato una serie di funzionalità che ci permettono di configurare rigidamente i livelli di sicurezza di accesso:

Possibilità di aggiungere un captcha

Possibilità di delegare l'autenticazione ad un servizio di terze parti come ADFS o SAML

Configurabilità della complessità della password: lunghezza minima, inclusione di caratteri speciali

Configurabilità della scadenza della password

Configurabilità dei tempi di sessione

Un sistema di autorizzazioni utente per ruolo consente all'utente di limitare l'accesso a dati e funzionalità preimpostati.

Infine, tutta l'attività dell'utente svolta nell'app viene tracciata e registrata per un tempo illimitato, consentendo di analizzare eventuali atti nocivi a posteriori.

I dati che elaboriamo vengono archiviati in infrastrutture cloud che garantiscono il massimo livello di sicurezza. Lavoriamo con OVH, la cui sicurezza dei server è stata certificata:

In aggiunta a questo, un firewall monitora tutte le connessioni in entrata e in uscita con precisione assoluta.

La piattaforma InUse è accessibile via qualsiasi browser ed è disponibile tramite il protocollo di accesso crittografato HTTPS. Le suite di cifratura autorizzate sono limitate a quelle raccomandate dall'ANSSI, l'Agenzia Nazionale francese per la Sicurezza dei Sistemi Informativi.

La nostra piattaforma rispetta anche le linee guida OWASP, che stabiliscono regole e metodiche di protezione delle applicazioni web.

Inoltre, la nostra piattaforma è regolarmente sottoposta a penetration test condotti da terze parti certificate ANSSI al fine di identificare e correggere eventuali vulnerabilità.